I firewall rappresentano un elemento fondamentale della sicurezza informatica. Essi agiscono come delle barriere protettive, monitorando e filtrando il traffico di rete al fine di prevenire dei potenziali accessi non autorizzati o delle attività dannose.

Tra le diverse soluzioni disponibili, due tipologie si distinguono come le più utilizzate: il Web Application Firewall (WAF) e i firewall UTM (Unified Threat Management).

Il primo modello è progettato per proteggere le applicazioni web da specifici attacchi come SQL injection o scripting cross-site (XSS), mentre il secondo adotta un approccio integrato, combinando diverse funzionalità di sicurezza con l’obiettivo di garantire la protezione dell’intera rete aziendale.

All’interno di questo articolo analizziamo nel dettaglio le caratteristiche di entrambe le soluzioni evidenziandone le differenze e aiutandoti a capire quale possa essere la più adatta per le tue specifiche esigenze.

Cosa sono i firewall e perché sono essenziali

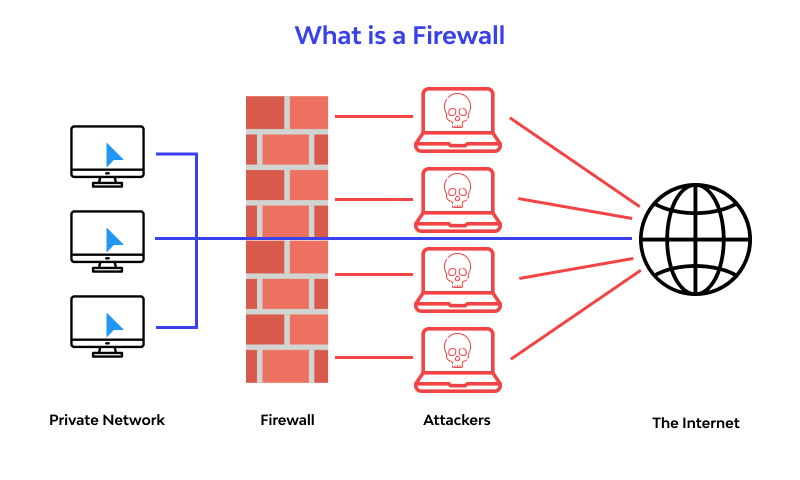

Un firewall è uno strumento progettato per proteggere reti e sistemi da potenziali attacchi provenienti dalla rete internet. A tale scopo esso monitora l’intero traffico dati che lo attraversa bloccando ciò che viene ritenuto sospetto.

La sua funzione principale è quella di controllare tutte le informazioni che entrano ed escono da una rete. Utilizzando delle regole preimpostate, il firewall decide quali dati sono sicuri e possono passare e quali, invece, devono essere bloccati perché potrebbero rappresentare un rischio per la sicurezza.

Si può immaginare il firewall come un filtro o una barriera protettiva posta tra una rete “fidata” (come quella di un’azienda, di un’organizzazione o di un server) e il vasto e spesso pericoloso mondo esterno, rappresentato dal Web.

Tale filtro è programmato per rilevare dei potenziali comportamenti sospetti, per bloccare i tentativi di connessione non autorizzati e per impedire che minacce come malware, attacchi hacker, phishing o traffico indesiderato possano raggiungere il cuore della rete.

Ricordiamo, inoltre, che un firewall non si limita solo a bloccare gli attacchi, ma è anche uno strumento strategico che permette di definire delle regole ben specifiche: ad esempio, può consentire l’accesso a determinati utenti, dispositivi o applicazioni, e negarlo ad altri.

Questa capacità di personalizzare le regole di accesso lo rende particolarmente efficace non solo per proteggere le reti aziendali complesse, dove è necessario gestire molteplici connessioni e livelli di sicurezza, ma anche per difendere singoli dispositivi o server, garantendo che siano accessibili solo da fonti fidate.

In pratica, il firewall agisce come un controllore di sicurezza, permettendo solo a chi ha il “pass” giusto di poter completare l’accesso.

Firewall Perimetrali vs Firewall Server-specifici

Quando si parla di firewall, è importante distinguere tra quelli perimetrali e quelli server-specifici, poiché hanno degli scopi e degli ambiti di applicazione differenti.

I firewall perimetrali possono essere immaginati come una barriera protettiva posta al confine tra la rete interna di un’azienda e il mondo esterno, in particolare verso la rete internet.

La loro funzione principale è quella di monitorare tutto il traffico che entra ed esce dal network protetto, bloccando i tentativi di accesso non autorizzati e filtrando le attività potenzialmente dannose.

Questi firewall sono ideali per proteggere un’intera infrastruttura, assicurandosi che solo i dati e gli utenti autorizzati possano interagire con la rete stessa.

Dall’altro lato, i firewall server-specifici sono pensati per offrire una protezione mirata a dei singoli server, come ad esempio un server web.

Essi fungono da ulteriore livello di sicurezza, concentrandosi su risorse particolarmente esposte o critiche. Un esempio è il Web Application Firewall (WAF), progettato in modo specifico per difendere le applicazioni web da attacchi sofisticati come SQL injection o il cross-site scripting (XSS).

La distinzione tra firewall perimetrali e server-specifici si integra perfettamente con l’approccio Zero Trust, il quale richiede un controllo rigoroso di ogni accesso. I firewall perimetrali proteggono i confini della rete, mentre delle soluzioni mirate come il WAF difendono le risorse critiche, rafforzando la sicurezza complessiva dell’intera infrastruttura.

Web Application Firewall (WAF): protezione specifica per le applicazioni web

Come abbiamo accennato poco sopra, un Web Application Firewall (WAF) è una soluzione progettata per offrire una protezione mirata alle applicazioni web e alle API esposte verso la rete internet.

A differenza dei firewall tradizionali, che si concentrano sul traffico generico, il WAF agisce a livello applicativo (Layer 7 del modello OSI), proteggendo le applicazioni da attacchi sofisticati che sfruttano delle vulnerabilità specifiche del software (come SQL injection, Cross-Site Scripting (XSS) e Injection di codice).

Questo tipo di firewall è particolarmente efficace nel gestire il traffico bot, essendo in grado di distinguere tra bot malevoli (ad esempio, scraping non autorizzato di dati) e bot legittimi (come quelli dei motori di ricerca).

Grazie a tecniche avanzate come CAPTCHA, JavaScript challenge e fingerprinting dei dispositivi, il WAF permette, inoltre, di bloccare il traffico indesiderato senza negare l’accesso agli utenti autorizzati.

Firewall UTM (Unified Threat Management): sicurezza centralizzata per la rete

Il firewall UTM (Unified Threat Management) rappresenta un’evoluzione dei sistemi di sicurezza tradizionali essendo in grado di offrire una protezione completa per le reti aziendali attraverso l’integrazione di molteplici funzionalità.

Un UTM, infatti, combina vari strumenti come:

- antivirus, per rilevare e bloccare i malware prima che tentino di infiltrarsi all’interno della rete.

- Prevenzione delle intrusioni (IDS/IPS), per monitorare e prevenire i tentativi di attacco mirati a sfruttare delle vulnerabilità presenti nel network protetto.

- VPN (Virtual Private Network), al fine di creare delle connessioni sicure e crittografate per gli utenti.

Con un firewall UTM è quindi possibile monitorare, configurare e aggiornare tutti gli aspetti della protezione di rete tramite un unico punto di controllo, risparmiando tempo e riducendo il rischio di commettere dei potenziali errori.

Differenze Chiave tra WAF e Firewall UTM

Firewall WAF e UTM sono due approcci molto diversi per la protezione delle risorse di rete.

La seguente tabella ti aiuterà a confrontare le caratteristiche principali di entrambe le soluzioni, permettendoti di identificare quale possa essere la più adatta alle tue esigenze.

| Caratteristica | WAF | UTM |

| Ambito di applicazione | Protezione di applicazioni web e API | Protezione generale per l’intera rete |

| Livello OSI | Layer 7 (Applicativo) | Layer 3-4 (Rete e Trasporto) |

| Protezione | Attacchi specifici come SQL injection, XSS | Malware, phishing, attacchi DDoS |

| Gestione del traffico | Rilevamento e gestione del traffico bot | Monitoraggio del traffico di rete |

| Funzionalità aggiuntive | Regole OWASP, protezione mirata | Antivirus, IDS/IPS, VPN, filtraggio web |

| Quando utilizzarlo | Applicazioni web esposte a internet | Reti aziendali con protezione multifunzionale |

Prima di decidere quale tipo di firewall implementare nella tua organizzazione, è essenziale valutare attentamente le esigenze specifiche della tua infrastruttura e il tipo di minacce che si vogliono contrastare.

Analizzare il traffico di rete, identificare i punti critici di vulnerabilità e definire gli obiettivi di sicurezza ti consentirà di scegliere tra un WAF per la protezione delle applicazioni web o un UTM per una sicurezza più ampia e centralizzata.

Hai bisogno di supporto per implementare il firewall più adatto alla tua rete aziendale?

Prenota subito una call gratuita con un nostro esperto e proteggi al meglio la tua infrastruttura aziendale!